浅谈“开放档案信息系统”的网络边界安全防护

李晓燕 怀化市建设局城建档案馆

【摘要】本文结合当前城建档案馆数字化、信息化进程,针对“开放档案信息系统”(OAIS)可能面临的恶意攻击、非法入侵、网络窃密等安全威胁,重点阐述了“开放档案信息系统”网络边界安全防护机制,论述了“开放档案信息系统”在网络边界安全防护方面可以采取的安全策略和安全技术措施。

【关键词】开放档案信息系统;网络边界;边界安全

一、引言

加快信息化步伐,大力推动数字城建档案馆建设,是城建档案事业发展的大趋势。数字城建档案馆是建立在现代信息技术的基础上,利用数字化手段,以城建档案信息资源为处理核心,通过网络通信设施提供联接和利用,实现跨地区跨部门远距离的数据交换和资源共享。

不同于传统封闭的档案馆建设模式,数字城建档案馆更加强调与外界的互联互通和网络的开放性,以及档案信息的资源共享和开发利用。但在信息化过程中,开放性与安全性始终是一对矛盾体,越开放意味着所承担的安全风险越大。

近年来,因信息系统安全漏洞引发的信息泄露事件频频发生,已经成为影响亿万群众生活的新的民生问题。在信息时代,信息能够带来巨大的经济利益,正是因为这一原因,导致一些不法分子置法律于不顾,采取各种手段非法侵入信息系统、实施破坏活动。

数字网络环境在延伸档案管理业务空间、拓展档案信息共享范围的同时,档案信息也置身于一个充满更多威胁、更大风险的环境之中。黑客攻击、非法侵入、网络窃听、恶意代码、程序漏洞、操作失误等均可能造成档案的泄露、篡改和非法占有。采取更为严密、可靠的网络边界安全防护措施,对确保档案信息资源的安全具有十分重要的意义。

二、开放档案信息系统对网络边界安全防护的要求

一个完整的数字城建档案管理信息系统,涵盖着城建档案的接收、内部管理及输出利用等各个环节。数字城建档案馆建设除了针对传统城建档案馆,解决传统实体档案的管理之外,还要考虑同步收集建设单位形成的电子文件。需要建立互联互通的电子文件中心或数据交换平台,对城乡规划、建设及其它部门与机构产生的电子文件进行在线(离线)收集;实现建设档案电子化报送;通过内(外)网提供城建档案信息资源的远程访问和查询利用,为城市规划、建设和管理服务。

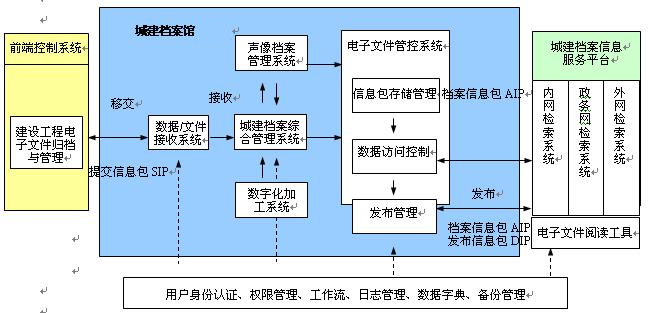

为达到这一目标,同时确保建设工程电子文件的真实性、完整性和长期可用性,目前,我国很多城市采用了国际通用的开放档案模型(OAIS)来构建数字城建档案管理信息系统。一个按照OAIS模型建立的典型城建档案应用系统,如下图所示:

从上图可以看出,具有交互功能的文件接收系统、提供信息服务的应用平台以及档案信息存储管理系统等,都处在把不同安全级别的区域相连接的位置,在专网与内网、内网与外网之间存在频繁的数据交换,产生了网络边界。防止来自安全区域外的非法访问和入侵攻击,是对网络边界安全性的基本要求。

如何做好网络边界的安全防护,可以参照《信息系统安全等级保护基本要求》和《信息系统等级保护安全设计技术要求》当中的相应技术标准,运用多级安全策略解决不同安全级别之间的互操作问题。以第三级为例,主要包括以下内容:

1、边界访问控制:应在安全区域边界设置自主和强制访问控制机制,实施相应的访问控制策略,对进出安全区域边界的数据信息进行控制,阻止非授权访问。

2、边界包过滤:应根据区域边界安全控制策略,通过检查数据包的源地址、目的地址、传输层协议、请求的服务等,确定是否允许该数据包进出该区域边界。

3、边界安全审计:应在安全区域边界设置审计机制,由安全管理中心集中管理,并对确认的违规行为及时报警。

4、边界完整性保护:应在区域边界设置探测器,例如外接探测软件,探测非法外联和入侵行为,并及时报告安全管理中心。

5、恶意代码防范:应在网络边界处对恶意代码进行检测和清除,维护恶意代码库的升级和检测系统的更新。

三、开放档案信息系统网络边界安全建设和相关技术

网络边界是“开放档案信息系统”的重要组成部分,也是安全建设中需首要考虑的问题。一个完整的边界安全部署需要考虑边界路由器、边界防火墙、人侵检测系统(IDS)、人侵防御系统(IPS) 、虚拟专用网(VPN)、防病毒、日志管理等安全部件,及各安全部件之间的协同工作。实践证明,单个产品并不能很好地对边界安全进行防御,只有将这些安全技术和产品综合运用,并采取严密的安全策略,才能形成有效的边界防御体系。

按照“开放档案信息系统”OAIS模型建立的城建档案管理信息系统,在部署边界安全防护措施时,应遵循“分区分域、等级防护,多层防御、立体防护”的安全策略。首先要结合信息安全等级保护对档案信息存储、交换、应用等子系统进行安全域划分,确定网络边界和防护等级;其次是要根据确定的网络边界和防护等级,选择相适应的边界防护机制和安全技术产品。比如:在外网与办公内网之间采用防火墙等技术实现逻辑强隔离,在档案数据库存储与内网之间采用网闸等技术实现强隔离和物理断开。城建档案管理信息系统的边界防护,可根据网络建设实际情况,综合运用以下几种边界防护技术。

1、防火墙技术

防火墙由硬件和软件组合而成,在内网与外网之间构筑保护屏障。通过访问控制,决定哪些内部服务可以被外界访问,外界的哪些人可以访问内部的哪些服务,以及哪些外部服务可以被内部人员访问。防止外部网络用户以非法手段通过外网进入内网、访问内部网络资源。防火墙的安全设计原理来自于包过滤与应用代理技术。

防火墙边界防护机制通常由路由器、防火墙和网关共同提供。所有内部与外部的信息传输都必须通过这个机制,其作用是建起了网络的“城门”,把住了进入网络的必经通道,在网络边界安全设计中,防火墙是不可缺少的。防火墙的缺点是不能防备全部的威胁,难以发现隐藏在应用中的病毒、木马。所以,针对诸如档案存储系统此类安全级别很高的网络互联,防火墙的安全性是远远不够的。但是从功能和实现原理上看,防火墙技术的应用较为普遍,在满足一般性边界防护要求的同时,不会给档案馆带来过大的经济负担。

2、UTM安全网关技术

UTM安全网关基于统一威胁管理目标设计,用于综合解决网络边界安全问题。它的作用是将防火墙、防病毒、防入侵等多种安全能力融合在一个产品之中,实现防御一体化,可以简化安全策略、规避设备兼容性问题。其优点是可以降低成本、降低信息安全工作强度、降低技术复杂度,对没有专业信息安全技术人员和技术力量的城建档案馆来说,是比较适宜的。但也存在处理能力的分散、网关防御的弊端、过度集中带来的风险、性能和稳定性有待改进等缺点。

3、网闸技术

网闸(GAP)全称安全隔离网闸,能够在网络间进行安全适度的应用数据交换,就象一个开关在内网和外网之间高速切换。网闸的安全思路来自于“不同时连接”,不同时连接两个网络,通过一个中间缓冲区来“摆渡”业务数据,在内、外网物理断开的环境下实现了业务互通。

它的作用表现在两方面:(1)在同一时刻,内网和外网之间没有连接,处于物理隔离状态,只有通过严格检查的数据才有可能进入内网,即使黑客攻击了隔离网闸,由于攻击发生时内网和外网始终处于物理断开状态,黑客也无法进入内网;(2)完成数据的中转,在其安全策略的控制下安全地进行内网和外网间的数据交换。

网闸具有更强的安全性,针对需要更高安全级别防护的档案重要信息资源,在边界防护上可考虑以隔离网闸技术为核心,构成在物理隔离基础上实现安全数据交换的信息安全岛。

4、数据交换网技术

数据交换网技术给出了边界防护的一种新思路,基于缓冲区隔离的思想,在两个网络间建立缓冲区,形成两个缓冲区的隔离,让数据交换处于可控的范围之内。

数据交换网技术比其他边界安全技术有显著的优势,一是综合采用多重安全网关与网闸,使用多层次的安全机制;二是运用缓冲空间,可以增加安全监控与审计,使边界处于可控制的范围内;三是业务的代理保证数据的完整性,让外来的访问者止步于网络的交换区,所有的需求由代理提供。数据交换网技术主要适合大数据量互通、有一定实时性要求的网络互联,及高密级网络的对外互联。

结语:在档案信息化、数字化建设不断加快的背景下,档案信息资源的开放共享与开发利用将是大的趋势,完全封闭、严格物理隔离的模式已难以适应形势的需要。为兼顾档案信息资源的开放与安全,网络边界安全防护策略和技术需要按照“主动防御、立体防护”的思路不断更新和发展。

参考文献:

1、信息安全等级保护政策培训教程、公安部信息安全等级保护评估中心编著。电子工业出版社 2010.6

2、实行建设工程电子归档的实践与思考。蔡孟奇《中国档案》2012.5

3、档案信息安全风险评估方法.项文新《中国档案》2012.5

4、《浅谈后发达地区城建档案安全的科技保障体系建设》.蔡孟奇《湖南省档案学会第十八次优秀论文评选二等奖》